Livrare

Consilier de cumpărături

Nu se pretează? Nu contează! La noi puteți returna bunurile în 30 de zile

Voucher cadou

orice valoare

Voucher cadou

orice valoare

Cu un voucher cadou nu veți da greș. În schimbul voucherului, destinatarul își poate alege orice din oferta noastră.

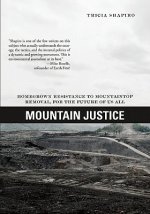

Terminaldienste uber VPN's

germană

germană

103 b

103 b

30 de zile pentru retur bunuri

Ar putea de asemenea, să te intereseze

Studienarbeit aus dem Jahr 2007 im Fachbereich Informatik - Wirtschaftsinformatik, einseitig bedruckt, Note: 1,3, FOM Hochschule für Oekonomie & Management gemeinnützige GmbH, München früher Fachhochschule, 28 Quellen im Literaturverzeichnis, Sprache: Deutsch, Abstract: Die zunehmende Globalisierung und die damit verbundene starke Verflechtung der§Unternehmen haben einen enorm ansteigenden Datenaustausch zur Folge. Weltweite§Standortvernetzungen, darunter auch die Integration von Kunden bzw. Lieferanten§in das eigene Datennetz, gelten als Standard und werden dementsprechend§weiter ausgebaut. Neuere Themen wie VoiP1 (Voice-over-IP) oder IPVideoconferencing§werden zunehmend in die Geschäftsprozesse eingegliedert.§Viele Betriebe haben den Trend bzw. die Möglichkeiten der Telearbeit erkannt und§wollen Ihren Mitarbeitern eine Technik zur Verfügung stellen, so dass diese mit§Hilfe einer Einwahl in das Internet über einen beliebigen ISP (Internet Service Provider),§auf Daten des firmeninternen Netzwerkes auch von außerhalb zugreifen§können. Ein fester Bestandteil jeder heutigen IT-Landschaft ist dabei das VPN, das§ein kostengünstiges und flexibles Verfahren zum Datenaustausch darstellt. Betriebe§können so weltweit auf einfachste Weise mit Verbundunternehmen, Geschäftspartnern,§Mitarbeitern oder beliebigen anderen Teilnehmern geschützt über das§Internet kommunizieren.§Die Zentralisierung von Rechnersystemen gewinnt auf Grund der immer komplexer§werdenden Verwaltung von dezentralen Systemen zunehmend an Bedeutung. Das§Mehrbenutzerkonzept der Terminal-Dienste bzw. eines Terminal-Servers stellt sich§dabei als zukunftssichere Technologie zur Vereinfachung des Administrationsaufwandes§dar.§Zuerst wird in dieser Hausarbeit der Begriff VPN, die geeigneten Sicherheitstechniken§sowie die dazugehörigen, standardisierten Tunneling-Protokolle erläutert.§Der zweite Teil setzt sich mit der Thematik der Terminal-Dienste, dem sog. Serverbased§Computing sowie den speziellen Protokollen der einzelnen Anbieter dieses§Segmentes auseinander.§Abschließend wird im letzten Teil untersucht, welche Vorteile bzw. Risiken sich aus§der Nutzung von Terminal-Diensten über ein VPN ergeben und ob ein Einsatz in§der Praxis sinnvoll ist.

Informații despre carte

germană

germană

Categorii

Cum să cumpăr

Cum să cumpăr